Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

L'obiettivo di questo articolo è illustrare i passaggi da eseguire in GitHub e Microsoft Entra ID per automatizzare il provisioning dell'appartenenza all'organizzazione GitHub Enterprise Cloud.

Nota

L'integrazione del provisioning di Microsoft Entra si basa sull'API SCIM GitHub, che è disponibile per i clienti di GitHub Enterprise Cloud nel piano di fatturazione GitHub Enterprise.

Prerequisiti

Lo scenario descritto in questo articolo presuppone che siano già presenti gli elementi seguenti:

- Un account utente Microsoft Entra con una sottoscrizione attiva. Se non è già disponibile, è possibile creare gratuitamente un account.

- Uno dei ruoli seguenti:

- Un'organizzazione GitHub creata in GitHub Enterprise Cloud, che richiede il piano di fatturazione GitHub Enterprise

- Un account utente in GitHub con autorizzazioni di amministratore per l'organizzazione

- SAML configurato per l'organizzazione GitHub Enterprise Cloud

- Assicurarsi che l'accesso OAuth sia stato fornito per l'organizzazione, come descritto qui

- Il provisioning SCIM in una singola organizzazione è supportato solo quando SSO è abilitato a livello dell'organizzazione

Nota

Questa integrazione è disponibile anche per l'uso nell'ambiente cloud del governo statunitense di Microsoft Entra. È possibile trovare questa applicazione nella Galleria delle applicazioni cloud del Governo degli Stati Uniti di Microsoft Entra e configurarla nello stesso modo in cui lo fai dal cloud pubblico.

Assegnazione di utenti a GitHub

Microsoft Entra ID usa un concetto denominato "assegnazioni" per determinare quali utenti devono ricevere l'accesso alle app selezionate. Nel contesto del provisioning automatico degli account utente, vengono sincronizzati solo gli utenti e i gruppi che sono stati "assegnati" a un'applicazione in Microsoft Entra ID.

Prima di configurare e abilitare il servizio di provisioning, è necessario decidere quali utenti e/o gruppi in Microsoft Entra ID rappresentano gli utenti che devono accedere all'organizzazione GitHub. Dopo averlo deciso, è possibile assegnare tali utenti seguendo le istruzioni riportate qui:

Per altre informazioni, vedere Assegnare un utente o un gruppo a un'app aziendale.

Suggerimenti importanti per l'assegnazione di utenti a GitHub

È consigliabile assegnare un singolo utente Microsoft Entra a GitHub per testare la configurazione del provisioning. È possibile assegnare utenti e/o gruppi aggiuntivi in un secondo momento.

Quando si assegna un utente a GitHub, è necessario selezionare il ruolo User o un altro ruolo specifico dell'applicazione valido (se disponibile) nella finestra di dialogo di assegnazione. Il ruolo Accesso predefinito non funziona per il provisioning e questi utenti vengono ignorati.

Configurazione del provisioning degli utenti su GitHub

Questa sezione illustra come connettere il Microsoft Entra ID alla API di provisioning SCIM di GitHub per automatizzare il provisioning dell'appartenenza all'organizzazione GitHub. Questa integrazione, che sfrutta un'app OAuth, aggiunge, gestisce e rimuove automaticamente l'accesso dei membri a un'organizzazione GitHub Enterprise Cloud in base all'assegnazione di utenti e gruppi in Microsoft Entra ID. Quando gli utenti vengono provisionati in un'organizzazione GitHub tramite SCIM, viene inviato un invito via email all'utente.

Configurare il provisioning automatico degli account utente per GitHub in Microsoft Entra ID

Accedi al centro amministrativo di Microsoft Entra con almeno il ruolo di Cloud Application Administrator.

Passare a Entra ID>App aziendali.

Se hai già configurato GitHub con l'accesso Single Sign-On (SSO), cerca la tua istanza di GitHub utilizzando il campo di ricerca.

Selezionare l'istanza di GitHub, quindi selezionare la scheda Provisioning.

Selezionare + Nuova configurazione.

Nel campo url Tenant immettere l'URL del tenant GitHub e il token segreto. Selezionare Test Connection per assicurarsi che Microsoft Entra ID possa connettersi a GitHub. Se la connessione non riesce, verificare che l'account GitHub disponga delle autorizzazioni di amministratore necessarie e riprovare.

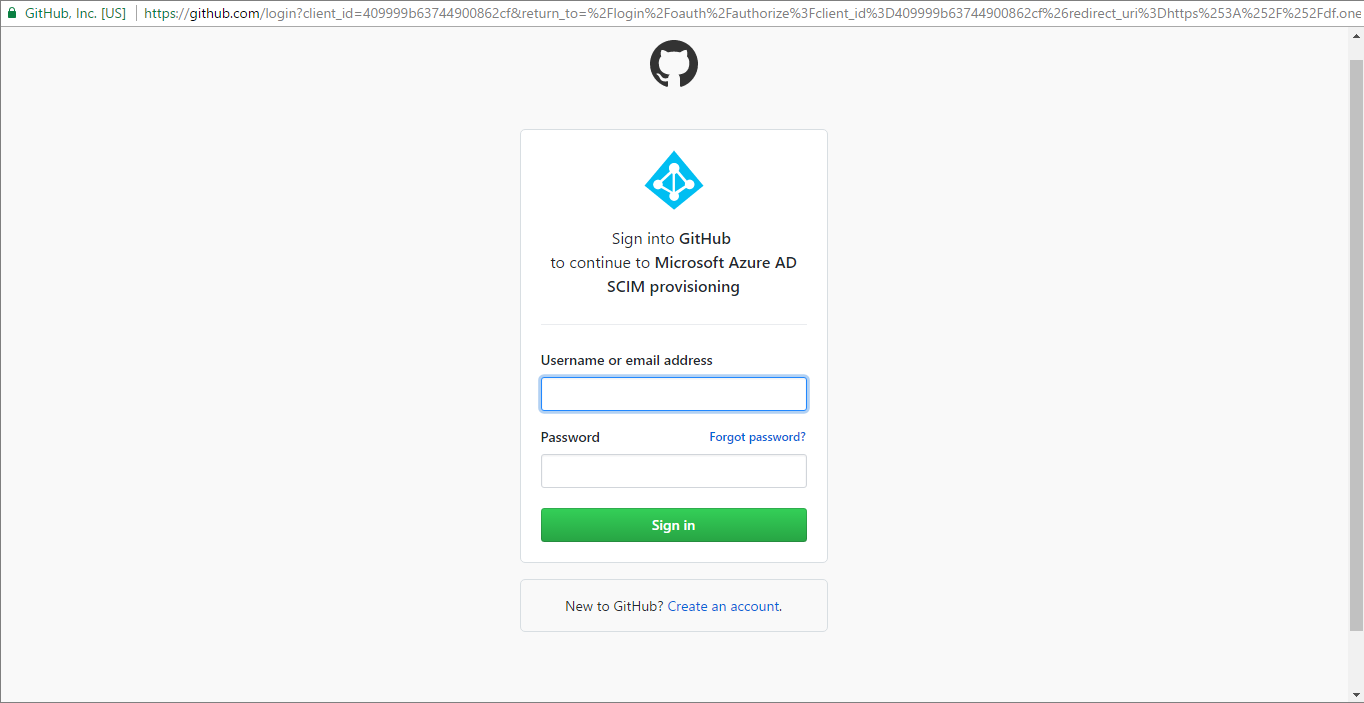

Nella nuova finestra accedere GitHub usando l'account amministratore. Nella finestra di dialogo di autorizzazione risultante selezionare l'GitHub Organizzazione per cui si vuole abilitare il provisioning e quindi selezionare Authorize. Al termine, tornare al portale di Azure per completare la configurazione del provisioning.

Selezionare Crea per creare la configurazione.

Selezionare Proprietà nella pagina Panoramica .

Selezionare l'icona Modifica per modificare le proprietà. Abilitare i messaggi di posta elettronica di notifica e fornire un messaggio di posta elettronica per ricevere notifiche di quarantena. Abilitare la prevenzione delle eliminazioni accidentali. Seleziona Applica per salvare le modifiche.

Nel campo Email di notifica immettere l'indirizzo di posta elettronica di una persona che deve ricevere le notifiche di errore di fornitura e selezionare la casella di controllo Invia una notifica di posta elettronica quando si verifica un errore.

Selezionare Mapping attributi nel pannello sinistro e selezionare utenti.

Nella sezione Mappatura degli attributi deve esaminare gli attributi utente sincronizzati da Microsoft Entra ID a GitHub. Gli attributi selezionati come proprietà Matching vengono usati per trovare le corrispondenze con gli account utente in GitHub per le operazioni di aggiornamento. Non abilitare l'impostazione Di precedenza corrispondente per gli altri attributi predefiniti nella sezione Provisioning perché potrebbero verificarsi errori. Selezionare Salva per eseguire il commit delle modifiche.

Per configurare i filtri di ambito, vedere le istruzioni fornite nell'articolo Filtro di ambito.

Usare il provisioning su richiesta per convalidare la sincronizzazione con un numero ridotto di utenti prima di distribuire in modo più ampio nell'organizzazione.

Quando si è pronti per procedere al provisioning, selezionare Avvia il provisioning nella pagina Panoramica.

Per ulteriori informazioni su come leggere i log di provisioning di Microsoft Entra, vedere Reporting sul provisioning automatico degli account utente.

Risorse aggiuntive

- Gestione del provisioning degli account utente per le app aziendali

- Che cos'è l'accesso alle applicazioni e l'accesso Single Sign-On con Microsoft Entra ID?